Popularną formą spamu i próby wyłudzenia pieniędzy stają się wiadomości, których odczyt potrafi nam na chwilę zmrozić krew w żyłach. Mimo tego, że przywykliśmy do rozpoznawania oznak fałszywych wiadomości, ta może w pierwszej chwili wydawać się prawdziwa. Dzięki uzupełnieniu naszego „arsenału weryfikacyjnego” o sprawdzenie nagłówków wiadomości nauczymy się w sposób decydujący potwierdzać autentyczność otrzymanego maila.

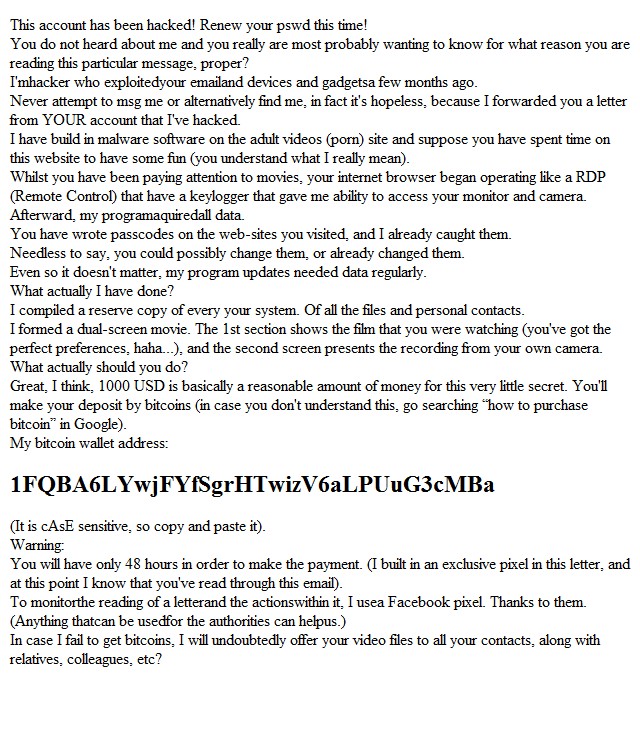

Jak wygląda taka wiadomość? Pierwszy email, z którym się zderzyłem przyszedł w języku angielskim:

Cechy charakterystyczne takiej wiadomości to:

- adres, z którego przyszła jest naszym adresem email. Spokojnie – to tylko pozory;

- tytuł zawiera nasze imię bądź nazwisko, tu tez możemy być spokojni, w dobie mediów społecznościowych, dzięki którym można o nas dowiedzieć się naprawdę wiele, nie powinno nas to już zaskakiwać. W wersjach polskich częściej znajdziemy coś o tym, że nasze konto zostało zhakowane;

- w treści wiadomości znajdziemy informację o tym, że nasze urządzenia zostały zainfekowane i przejęte, a my zostaliśmy nagrani podczas oglądania treści pornograficznych (zarówno ekran, jak i kamerka);

- wiadomość zawiera identyfikator portfela Bitcoin, na które musimy przelać wskazaną kwotę w ciągu 48 godzin. W przeciwnym wypadku nagrania zostaną rozesłane do naszych kontaktów;

- przechwałki autora dotyczące jego umiejętności śledzenia losów wiadomości i naszych działań.

Wersja polska wiadomości, która pojawia się dość często jest dodatkowo uwiarygadniana całkiem poprawną polszczyzną:

Cześć,

Gdybyś był bardziej czujny podczas zabaw ze sobą, nie napisałbym wiadomości do Ciebie. Nie sądzę, że zabawy ze sobą są niezwykle straszne, ale kiedy wszyscy koledzy, krewni i przyjaciele otrzymają nagranie wideo, jest to oczywiście dla ciebie co będzie. Umieściłem wirusa na odwiedzonej stronie porno. Gdy obiekt naciśnie przycisk odtwarzania, urządzenie rozpocznie nagrywanie ekranu i wszystkie kamery w urządzeniu zaczną działać.

Co więcej, mój wirus tworzy zdalny pulpit z funkcją keyloggera z twoim urządzeniem, więc mogłem zebrać wszystkie kontakty z twojego e-maila, komunikatorów i innych sieci społecznościowych. Piszę na adres e-mail, ponieważ jest to twój roboczy adres, więc powinieneś to sprawdzić.

Jeśli chcesz usunąć wszystkie zebrane dane, wyślij mi 1000$ w BTC (kryptowaluta).

To jest mój portfel Bitcoin: 17e3RHmohKBvkbrTN9QTeuXdnkDnk6Eriu

Masz 48 godzin po przeczytaniu tego listu. Zegar tyka od momentu otwarcia wiadomości.

Nie wiesz, jak uzupełnić portfel Bitcoin? W dowolnej wyszukiwarce napisz “jak przesłać pieniądze do portfela btc”. To łatwiejsze niż wysłanie pieniędzy na kartę kredytową!

Po twojej transakcji usuwam wszystkie twoje dane. W przeciwnym razie wyślę wideo z twoimi figlami do wszystkich twoich kolegów i przyjaciół chyba wiesz jak łatwo Ciebie znaleźć w sieci!!!

Od teraz bądź ostrożny! Odwiedź tylko bezpieczne strony!

Pierwsza z wiadomości przyszła na skrzynkę prywatną. W takim wypadku czytając ją, by nie dać nadto ponieść się emocjom, możemy zrobić sobie krótki „rachunek sumienia” – czy rzeczywiście oglądaliśmy porno lub wykonywaliśmy inne opisane w treści czynności, czy mamy zaklejoną kamerkę? Najczęściej strach związany z autentycznością włamania kończył się na zaklejonej kamerce. Co raz więcej z nas to robi.

Drugi mail trafił na skrzynkę firmową, z której może korzystać więcej niż jeden pracownik. Tu dodatkowym czynnikiem podnoszącym nam ciśnienie może być fakt, że nie wiemy co robili pozostali pracownicy, bądź wiemy, że ich praktyki dotyczące bezpiecznego posługiwania się technologiami nie są najlepsze. Publikacja nagrań kogoś kojarzonego z naszą firmą może mieć wpływ nie tylko na jego prywatny wizerunek, może też zrujnować to jak postrzegane jest nasze przedsiębiorstwo.

W obu przypadkach czytając wiadomość powinniśmy zachować zimną krew i nie panikować. Jeśli masz wśród znajomych jakiegoś rodzaju informatyka albo kogoś trochę rozeznanego w tej dziedzinie skonsultuj się z nim. W firmie dobrym powiernikiem tego problemu będzie dział IT. Tu nie musisz się przejmować, wstydzić czy z czegokolwiek tłumaczyć w związku z opisanymi w wiadomości prywatnymi poczynaniami. Widzieliśmy już wiele takich wiadomości – dobrze, że zachowujesz czujność i pytasz.

Sprawdzanie nagłówków wiadomości

Możemy też samodzielnie sprawdzić i upewnić się, że taka wiadomość jest jedynie kolejnym spamem. Do tego celu musimy posłużyć się funkcją obecną w większości klientów poczty elektronicznej: pokaż nagłówki. Jest to funkcja, którą znajdziemy nie tylko w Outlooku czy Thunderbirdzie, ale również klientach przeglądarkowych, takich jak GMail czy RoundCube, którego często spotykamy korzystając ze służbowej skrzynki. To właśnie w nagłówkach, które nie są domyślnie wyświetlane ukryta jest wiadomość o prawdziwym źródle wiadomości.

Return-Path: <cudzy.adres@email.com>

Delivered-To: nasz.adres@email.pl

Received: from adres.naszego.serwerapocztowego.pl ([fd4d:6169:6c63:6f77::7])

by adres.naszego.serwerapocztowego.pl with LMTP

id fY/tBlVshFxdFgAAlwj3nw

(envelope-from <cudzy.adres@email.com>)

for <nasz.adres@email.pl>; Sun, 10 Mar 2019 02:45:57 +0100

Received: from oogw1232.ocn.ad.jp (oogw1232.ocn.ad.jp [153.149.141.162])

by adres.naszego.serwerapocztowego.pl (Postcow) with ESMTP id A3CD240B83

for <nasz.adres@email.pl>; Sun, 10 Mar 2019 02:45:50 +0100 (CET)

Received: from cmn-spm-mts-006c1.ocn.ad.jp (cmn-spm-mts-006c1.ocn.ad.jp

[153.153.67.160])

by oogw1232.ocn.ad.jp (Postfix) with ESMTP id DC43C406C3

for <nasz.adres@email.pl>; Sun, 10 Mar 2019 10:36:25 +0900 (JST)

Received: from mwb-vc-mts-004c1.ocn.ad.jp ([153.153.67.75])

by cmn-spm-mts-006c1.ocn.ad.jp with ESMTP

id 2nLShdl4O07dL2nO5hnm1n; Sun, 10 Mar 2019 10:36:25 +0900

Received: from sgs-vcgw116.ocn.ad.jp ([153.149.141.198])

by mwb-vc-mts-004c1.ocn.ad.jp with ESMTP

id 2nO5hluIDnqfd2nO5hzhw0; Sun, 10 Mar 2019 10:36:25 +0900

Received: from miobs.com (miobs.com [61.126.14.136])

by sgs-vcgw116.ocn.ad.jp (Postfix) with ESMTP id 7C1CF98026E

for <nasz.adres@email.pl>; Sun, 10 Mar 2019 10:36:25 +0900 (JST)

Received: from [189-44-178-170.customer.tdatabrasil.net.br] (unknown

[189.44.178.170])

(using TLSv1 with cipher DHE-RSA-AES256-SHA (256/256 bits))

(Client did not present a certificate)

by miobs.com (Postfix) with ESMTPSA id E7D7DCF8006C

for <nasz.adres@email.pl>; Sun, 10 Mar 2019 10:36:06 +0900 (JST)

To: nasz.adres@email.plTo są przykładowe nagłówki każdej wiadomości, którą dostajemy na naszą skrzynkę pocztową. Co oznaczają?

- Return-Path: tu znajdziemy informację o adresie zwrotnym, na który ma trafić nasza ewentualna odpowiedź, bądź gdzie ma zostać wysłane powiadomienie o tym, że wiadomość nie mogła zostać dostarczona;

- Delivered-To: nasz adres email skrzynki, do której wiadomość została dostarczona;

- To: często tu również zobaczymy nasz adres, może się on jednak różnić jeśli korzystamy z aliasów;

- Received bądź Received-From: tych nagłówków będziemy często widzieć więcej niż jeden. Zawierają one zapis drogi pomiędzy serwerami jaką pokonała wiadomość od momentu wysłania do trafienia na naszą skrzynkę.

To właśnie Return-Path oraz Recieved zdradzają, że nasza skrzynka poczty elektronicznej nie została zaatakowana, jesteśmy bezpieczni (przynajmniej w tym wypadku). Gdyby wiadomość została rzeczywiście wysłana z naszej skrzynki pocztowej jedyne adresy jakie powinniśmy widzieć w nagłówkach to nasze własne: naszej skrzynki oraz naszego serwera pocztowego. Jeśli obecność więcej niż jednego nagłówka Recieved oznacza, że wiadomość przyszła do nas z zewnątrz.

Czemu ktoś może wysłać wiadomość z moim adresem email?

Tu niestety zderzamy się, z ograniczeniem protokołu SMTP, który obsługuje wysyłanie naszych wiadomości. Nie zawiera on żadnych mechanizmów ograniczających to co możemy wpisać zarówno w pola To jak i From. W przypadku omawianego maila spamer w to drugie pole wpisał nasz adres email. Oznacza to, że możemy podjąć próbę wysłania wiadomości na dowolny adres swoim formatem przypominający adres skrzynki pocztowej i możemy próbować podać się za każdego.

Nie jesteśmy jednak w tej sytuacji całkiem bezbronni, choć kolejna metoda przydatna jest głównie dla osób i organizacji hostujących pocztę we własnej domenie. Poza sprawdzaniem nagłówków możemy w konfiguracji naszej domeny ustawić rekord SPF. Jest to dodatkowa informacja, którą serwery pocztowe sprawdzają przy ocenianiu wiadomości pod kątem spamu. W poprawnie skonfigurowanym rekordzie SPF będziemy informować pozostałych, że prawdziwe wiadomości w naszym imieniu (by pozostać precyzyjnym: imieniu naszej domeny) może wysyłać jedynie wskazany przez nas serwer bądź serwery. Rekord ten zawierać może zarówno adres domenowy poczta.serwer.pl jak i jeden bądź kilka adresów IP, pod którymi operują nasze serwery pocztowe. Nie jest to rozwiązanie gwarantujące stuprocentową skuteczność. Traktujmy je jako coś, co wspomaga bezpieczeństwo naszej komunikacji elektronicznej.

Dodatkowe sprawdzenie wiadomości, czy tylko mnie autor próbuje naciągnąć?

W sieci znajdziemy usługi, które wspomagają tworzenie tak zwanej sieci zaufania (ang. Web of Trust). Przydatną w tym wypadku jest Bitcoin Abuse Database, która pozwala na sprawdzenie zawartego w wiadomości adresu portfela Bitcoin i upewnienie sie, że nie jesteśmy jedynymi, którzy taką wiadomość otrzymali. Listy zgłoszeń dotyczących portfeli wymienionych w omawianych przykładach:

Jeśli i Tobie zdayło się otrzymać taką wiadomość, gorąco zachęcam Cię do dodania kolejnego zgłoszenia informującego o naciągaczu. Dzięki temu może i ktoś inny nie straci głowy po odczytaniu podobnej wiadomości i nie ulegnie fałszywemu szantażowi. Dodanie takiego zgłoszenia nie wymaga zakładania żadnego konta.

W zderzeniu z fałszywą wiadomością, która wygląda na wysłaną z naszego adresu email nie pozostajemy bezbronni. Pierwszym narzędziem, do którego możemy się odwoływać jest sprawdzenie nagłówków wiadomości dostępne w większości klientów poczty (stacjonarnych i przeglądarkowych). Jeśli mamy do czynienia z próbą wyłudzenia od nas pieniędzy na portfel Bitcoin sprawdźmy podany w wiadomości adres portfela i zgłośmy go. Z kolei posiadając pocztę we własnej domenie możemy samodzielnie bądź z pomocą administratora dodać właściwy rekord SPF do jej konfiguracji, który pomoże innym serwerom pocztowym weryfikować autentyczność wysyłanych przez nas wiadomości.